Una nueva campaña de ciberespionaje se ha dirigido a más de 80 organizaciones en Europa, explotando las vulnerabilidades de los servidores de correo web de Roundcube. Los atacantes pudieron robar las credenciales de los usuarios.

Se ha vinculado a grupos de riesgo con intereses afines a Bielorrusia y Rusia con una nueva campaña de ciberespionaje que probablemente aprovechó vulnerabilidades de secuencias de comandos en sitios cruzados (XSS) en servidores de correo web Roundcube para atacar a más de 80 organizaciones.

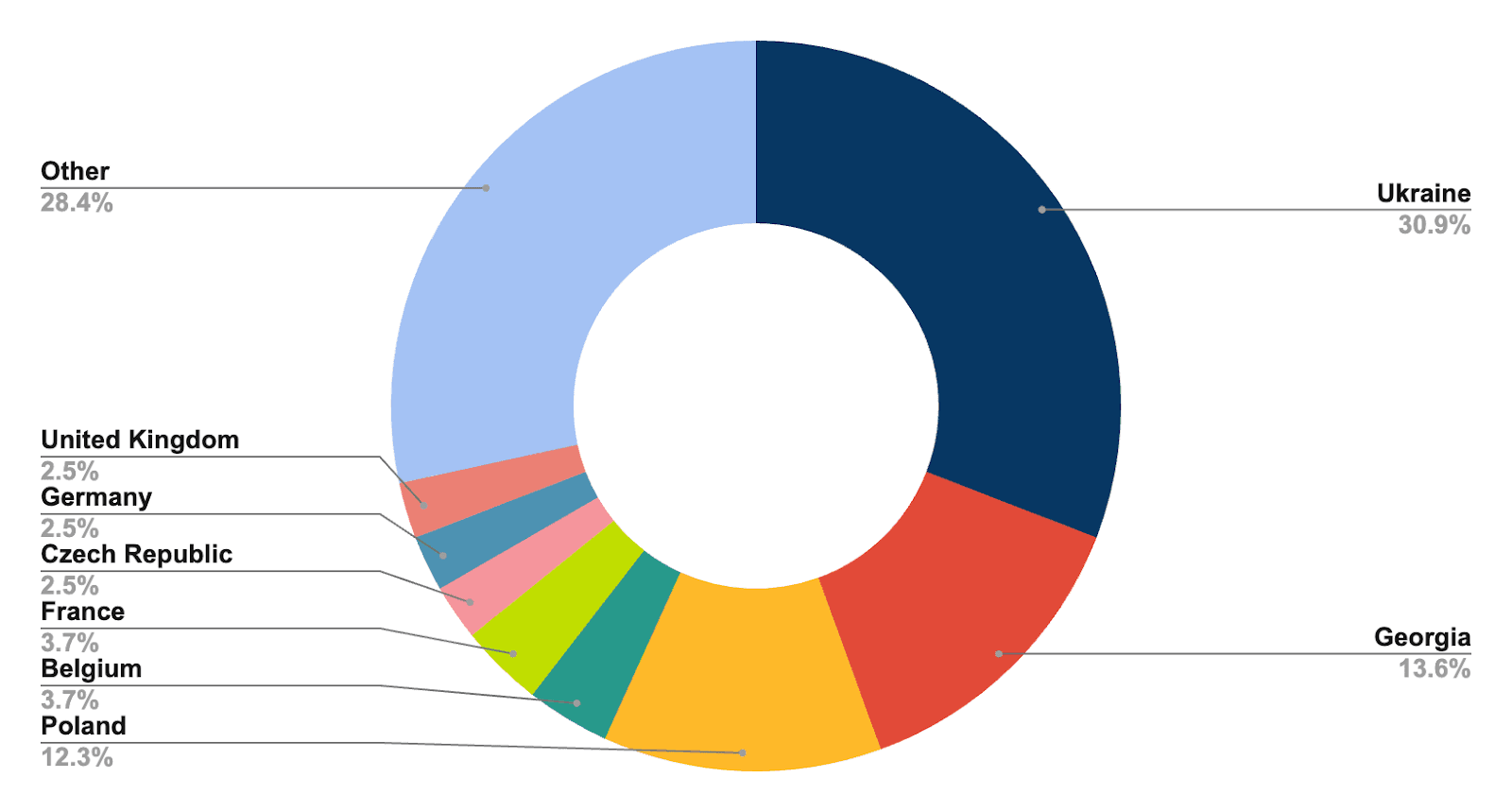

Estas entidades se encuentran principalmente en Georgia, Polonia y Ucrania, según Recorded Future, que atribuyó el conjunto de intrusiones a un actor de amenazas conocido como Winter Vivern, también conocido como TA473 y UAC0114. La empresa de ciberseguridad sigue la pista de este grupo de piratas bajo el nombre de Threat Activity Group 70 (TAG-70).

La explotación por parte de Winter Vivern de fallos de seguridad en Roundcube y en el software fue destacada previamente por ESET en octubre de 2023, uniéndose a otros grupos de actores de amenazas vinculados a Rusia, como APT28, APT29 y Sandworm, conocidos por tener como objetivo el software de correo electrónico.

Seguir leyendo [EN]: Russian-Linked Hackers Target 80+ Organizations via Roundcube Flaws